デバイスのセキュリティを強化することでハッカーをブロックし、ノートンセキュアVPNでオンラインアクティビティの個人情報を保護します。

ノートンセキュアVPNは、フリーWi-FiやじたっくのWi-Fiを使用している際に、ハッカーによるオンラインアクティビティの傍受を阻止します。

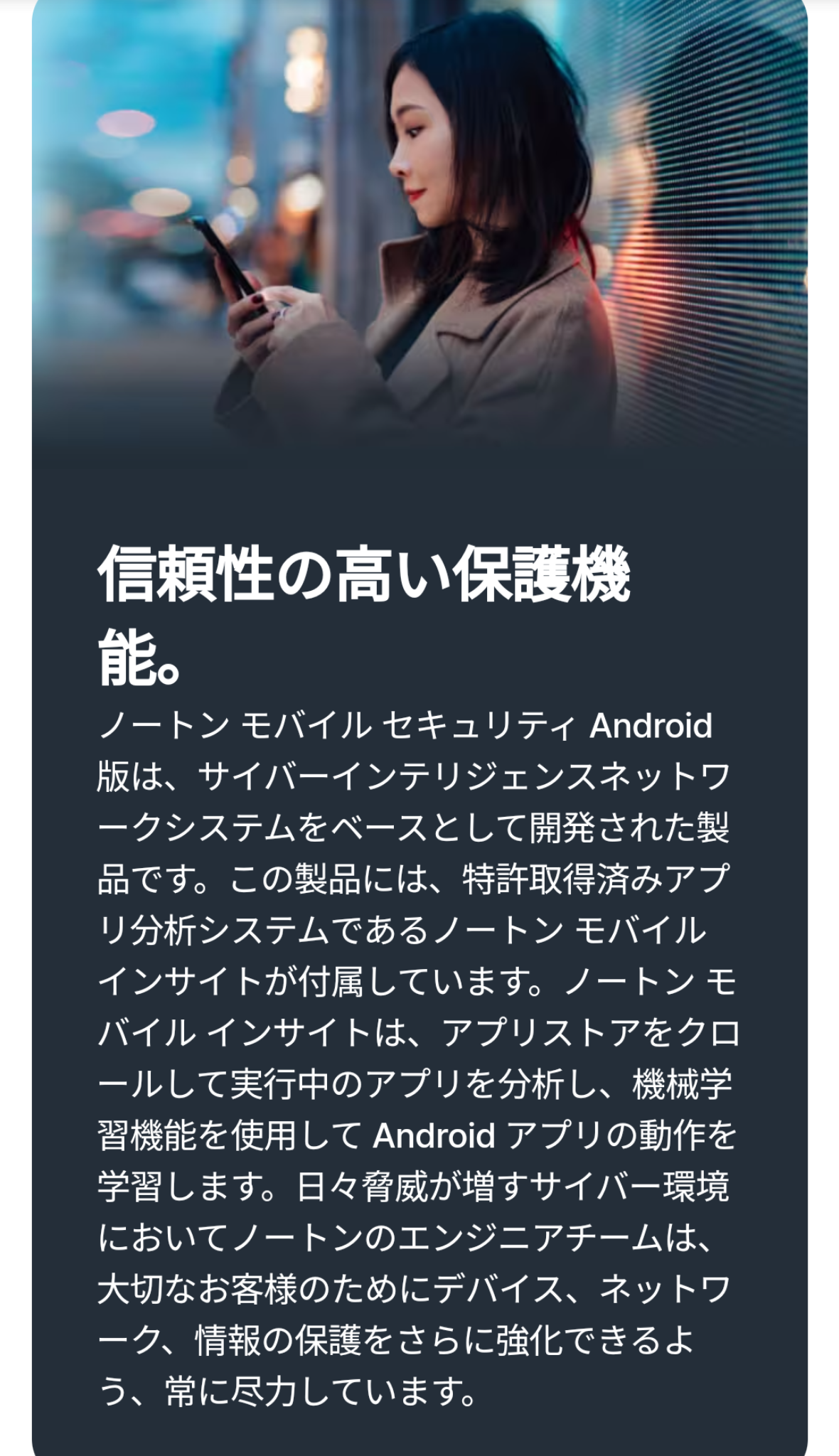

Androidスマートフォンやタブレットに入っている大量の個人情報が、サイバー脅威にさらされているかもしれません。ノートンモバイルセキュリティは、モバイルを標的とした最新のサイバー脅威やオンライン詐欺から、Androidデバイスと個人情報を強力かつ効果的に守るのに役立ちます。

お客様の個人情報や財務情報をサイバー脅威からまもるために、当社のWi-Fiセキュリティ機能は高度なスキャン技術を使用しています。危険なネットワークや攻撃を受けているネットワークに接続する前に、その問題を検出して警告します。これにより、Wi-Fi接続時の不正な傍受を防止しやすくなります。サイバー犯罪者が個人情報やパスワードを盗み出したり、デバイスをマルウェアに感染させたり、お客様のインターネット接続を悪用して違法行為を行ったりすることを防げます。当社のインターネットセキュリティは、ブラウザやアプリ、SMS、MMS、電子メール、ソーシャルネットワーキングサイトを利用しているときに、詐欺または悪意のあるWebサイトを検出するので、ネット上のアクティビティや個人情報を保護するのに役立ちます。

プライバシーポリシー

e-alert-store(以下,「当社」といいます。)は,本ウェブサイト上で提供するサービス(以下,「本サービス」といいます。)における,ユーザーの個人情報の取扱いについて,以下のとおりプライバシーポリシー(以下,「本ポリシー」といいます。)を定めます。第1条(個人情報)

「個人情報」とは,個人情報保護法にいう「個人情報」を指すものとし,生存する個人に関する情報であって,当該情報に含まれる氏名,生年月日,住所,電話番号,連絡先その他の記述等により特定の個人を識別できる情報及び容貌,指紋,声紋にかかるデータ,及び健康保険証の保険者番号などの当該情報単体から特定の個人を識別できる情報(個人識別情報)を指します。第2条(個人情報の収集方法)

当社は,ユーザーが利用登録をする際に氏名,生年月日,住所,電話番号,メールアドレス,銀行口座番号,クレジットカード番号,運転免許証番号などの個人情報をお尋ねすることがあります。また,ユーザーと提携先などとの間でなされたユーザーの個人情報を含む取引記録や決済に関する情報を,当社の提携先(情報提供元,広告主,広告配信先などを含みます。以下,「提携先」といいます。)などから収集することがあります。第3条(個人情報を収集・利用する目的)

当社が個人情報を収集・利用する目的は,以下のとおりです。- 当社サービスの提供・運営のため

- ユーザーからのお問い合わせに回答するため(本人確認を行うことを含む)

- ユーザーが利用中のサービスの新機能,更新情報,キャンペーン等及び当社が提供する他のサービスの案内のメールを送付するため

- メンテナンス,重要なお知らせなど必要に応じたご連絡のため

- 利用規約に違反したユーザーや,不正・不当な目的でサービスを利用しようとするユーザーの特定をし,ご利用をお断りするため

- ユーザーにご自身の登録情報の閲覧や変更,削除,ご利用状況の閲覧を行っていただくため

- 有料サービスにおいて,ユーザーに利用料金を請求するため

- 上記の利用目的に付随する目的

第4条(利用目的の変更)

- 当社は,利用目的が変更前と関連性を有すると合理的に認められる場合に限り,個人情報の利用目的を変更するものとします。

- 利用目的の変更を行った場合には,変更後の目的について,当社所定の方法により,ユーザーに通知し,または本ウェブサイト上に公表するものとします。

第5条(個人情報の第三者提供)

- 当社は,次に掲げる場合を除いて,あらかじめユーザーの同意を得ることなく,第三者に個人情報を提供することはありません。ただし,個人情報保護法その他の法令で認められる場合を除きます。

- 人の生命,身体または財産の保護のために必要がある場合であって,本人の同意を得ることが困難であるとき

- 公衆衛生の向上または児童の健全な育成の推進のために特に必要がある場合であって,本人の同意を得ることが困難であるとき

- 国の機関もしくは地方公共団体またはその委託を受けた者が法令の定める事務を遂行することに対して協力する必要がある場合であって,本人の同意を得ることにより当該事務の遂行に支障を及ぼすおそれがあるとき

- 予め次の事項を告知あるいは公表し,かつ当社が個人情報保護委員会に届出をしたとき

- 利用目的に第三者への提供を含むこと

- 第三者に提供されるデータの項目

- 第三者への提供の手段または方法

- 本人の求めに応じて個人情報の第三者への提供を停止すること

- 本人の求めを受け付ける方法

- 前項の定めにかかわらず,次に掲げる場合には,当該情報の提供先は第三者に該当しないものとします。

- 当社が利用目的の達成に必要な範囲内において個人情報の取扱いの全部または一部を委託する場合

- 合併その他の事由による事業の承継に伴って個人情報が提供される場合

- 個人情報を特定の者との間で共同して利用する場合であって,その旨並びに共同して利用される個人情報の項目,共同して利用する者の範囲,利用する者の利用目的および当該個人情報の管理について責任を有する者の氏名または名称について,あらかじめ本人に通知し,または本人が容易に知り得る状態に置いた場合

第6条(個人情報の開示)

- 当社は,本人から個人情報の開示を求められたときは,本人に対し,遅滞なくこれを開示します。ただし,開示することにより次のいずれかに該当する場合は,その全部または一部を開示しないこともあり,開示しない決定をした場合には,その旨を遅滞なく通知します。なお,個人情報の開示に際しては,1件あたり1,000円の手数料を申し受けます。

- 本人または第三者の生命,身体,財産その他の権利利益を害するおそれがある場合

- 当社の業務の適正な実施に著しい支障を及ぼすおそれがある場合

- その他法令に違反することとなる場合

- 前項の定めにかかわらず,履歴情報および特性情報などの個人情報以外の情報については,原則として開示いたしません。

第7条(個人情報の訂正および削除)

- ユーザーは,当社の保有する自己の個人情報が誤った情報である場合には,当社が定める手続きにより,当社に対して個人情報の訂正,追加または削除(以下,「訂正等」といいます。)を請求することができます。

- 当社は,ユーザーから前項の請求を受けてその請求に応じる必要があると判断した場合には,遅滞なく,当該個人情報の訂正等を行うものとします。

- 当社は,前項の規定に基づき訂正等を行った場合,または訂正等を行わない旨の決定をしたときは遅滞なく,これをユーザーに通知します。

第8条(個人情報の利用停止等)

- 当社は,本人から,個人情報が,利用目的の範囲を超えて取り扱われているという理由,または不正の手段により取得されたものであるという理由により,その利用の停止または消去(以下,「利用停止等」といいます。)を求められた場合には,遅滞なく必要な調査を行います。

- 前項の調査結果に基づき,その請求に応じる必要があると判断した場合には,遅滞なく,当該個人情報の利用停止等を行います。

- 当社は,前項の規定に基づき利用停止等を行った場合,または利用停止等を行わない旨の決定をしたときは,遅滞なく,これをユーザーに通知します。

- 前2項にかかわらず,利用停止等に多額の費用を有する場合その他利用停止等を行うことが困難な場合であって,ユーザーの権利利益を保護するために必要なこれに代わるべき措置をとれる場合は,この代替策を講じるものとします。

第9条(プライバシーポリシーの変更)

- 本ポリシーの内容は,法令その他本ポリシーに別段の定めのある事項を除いて,ユーザーに通知することなく,変更することができるものとします。

- 当社が別途定める場合を除いて,変更後のプライバシーポリシーは,本ウェブサイトに掲載したときから効力を生じるものとします。

「サイバー攻撃にはどんな種類があるのだろう?」

「よくあるサイバー攻撃が知りたい」

「どういう手口で攻撃してきてそれに対する対策は?」

サーバーやパソコンなどに対し、ネットワーク経由でデータの破壊や情報盗取、改ざんなどを行う「サイバー攻撃」。

個人を標的にする場合や、不特定多数を無差別に攻撃する場合などさまざまです。

パソコンを使用する以上、個人や企業に関わらずサイバー攻撃への対策を講じておくべきでしょう。

そこで本記事では、『サイバー攻撃の種類』について詳しく解説していきます。

また、サイバー攻撃の手口や対策もご紹介するので、ぜひ参考にしてください。

サイバー攻撃とは?

サイバー攻撃とは、ネットワークを通じてサーバーやパソコンなどの情報端末に対して、データの破壊や情報盗取、改ざんなどを行う行為のことです。

サイバー攻撃と言うと、企業のパソコンが狙われて個人情報を盗まれる事例などがニュースで取り上げられています。

個人には関係のない話と思いがちですが、情報端末を持っている人は全員攻撃されるリスクがあると思っていたほうがいいでしょう。

たとえば個人を対象にしたサイバー攻撃の代表例は以下が挙げられます。

- IDやパスワードの詐取による不正ログイン

- なりすましによるクレジットカードの不正利用

サイバー攻撃の目的は、金銭の窃取や個人情報の盗取やシステムの機能停止など、何かしらの被害を与えることがほとんどです。

なかには、単純に攻撃を楽しんで迷惑行為を行うような愉快犯もいます。

インターネットが普及すればするほど、サイバー攻撃の規模や対象範囲が拡大している実情があります。

またAIなどが進化するのと同時にサイバー攻撃も高度化しているのです。

情報端末を利用する人は必ずサイバー攻撃への対策を講じ、常にアップデートしていかなければならないことを覚えておきましょう。

サイバー攻撃の種類とランキング

ここからは、サイバー攻撃の種類とランキングトップ10を、個人と企業にわけてご紹介していきます。

- 個人を狙ったサイバー攻撃トップ10

- 企業を狙ったサイバー攻撃トップ10

(1)個人を狙ったサイバー攻撃トップ10

個人を狙ったサイバー攻撃トップ10は以下のとおりです。1位 フィッシングによる個人情報等の詐取

2位 ネット上の誹謗・中傷・デマ

3位 メールやSMS等を使った脅迫・詐欺の手口による金銭要求

4位 クレジットカード情報の不正利用

5位 スマホ決済の不正利用

6位 不正アプリによるスマートフォン利用者への被害

7位 偽警告によるインターネット詐欺

8位 インターネット上のサービスからの個人情報の窃取

9位 インターネット上のサービスへの不正ログイン

10位 ワンクリック請求等の不当請求による金銭被害

参照:情報処理推進機構(情報セキュリティ10大脅威 2023)

個人情報を盗まれたり、クレジットカードやスマホ決済を不正利用されたりするケースが目立ちます。

メールやSMSを通じた詐欺も横行しており、金銭的な被害が多いです。

(2)企業を狙ったサイバー攻撃トップ10

企業を狙ったサイバー攻撃トップ10は以下のとおりです。1位 ランサムウェアによる被害

2位 サプライチェーンの弱点を悪用した攻撃

3位 標的型攻撃による機密情報の窃取

4位 内部不正による情報漏えい

5位 テレワーク等のニューノーマルな働き方を狙った攻撃

6位 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)

7位 ビジネスメール詐欺による金銭被害

8位 脆弱性対策情報の公開に伴う悪用増加

9位 不注意による情報漏えい等の被害

10位 犯罪のビジネス化(アンダーグラウンドサービス)

参照:情報処理推進機構(情報セキュリティ10大脅威 2023)

企業に対して金銭を要求するタイプのものや、不正や不注意による情報漏えいなどが目立ちます。

また、テレワークの普及に合わせたサイバー攻撃も増えてきています。

オフィスから離れた場所で機密情報や個人情報を扱う環境においては、厳重なセキュリティ管理がなければすぐにサイバー攻撃の被害に遭ってしまうでしょう。

不正アクセスを目的としたサイバー攻撃3選

ここからは、不正アクセスを目的としたサイバー攻撃3選として、以下のとおりご紹介していきます。

- ブルートフォース攻撃

- 辞書攻撃

- パスワードリスト攻撃

(1)ブルートフォース攻撃

ブルートフォース攻撃は「総当たり攻撃」とも呼ばれ、暗号の解読やパスワードの割り出しなどに用いられる手法の一つです。割り出したい情報について考えられるパターンをすべてリストアップし、次々と試して不正ログインを図ります。

たとえば暗証番号が数字4ケタの場合、「0000」から「9999」までは1万通り。

これらの番号入力を人の手で1万回行うのは時間がかかりすぎますが、コンピュータで自動化できるようにすれば瞬時に検証が可能です。

ブルートフォース攻撃に対抗するシンプルな方法は、符号列を長くしたり使用する文字の種類を増やしたりすること。

解読できるパターンの数が増えれば増えるほど、攻撃されづらくなるわけです。

(2)辞書攻撃

辞書攻撃は「ディクショナリ アタック」とも呼ばれ、主にパスワードを不正入手するために使われる手法です。また、スパムメールの宛先を自動生成する目的でも使用されます。

パスワードに使用される頻度の高い単語や人名を組み合わせ、ログインを試みます。

ある程度当て勘を持って文字列を使い検証するため、比較的短時間でパスワードを見つけられるのです。

人は、自分とは無関係の文字列や単語はどうしても避ける傾向があり、覚えやすいものを選ぶという心理が働きがちです。

辞書攻撃はそういった人の心理を突いたやり口になるため、解読されやすくなります。

したがって、推測されやすいパスワードは設定しないよう対策を講じることが必要でしょう。

(3)パスワードリスト攻撃

パスワードリスト攻撃とは、IDとパスワードがセットになったリストをあらかじめ入手し、Webサイトへの不正アクセスを試みる手法です。パスワードリスト攻撃を受ける原因として、IDとパスワードの使いまわしが挙げられます。

ユーザーが自分で覚えやすいようにと、WebサービスのIDとパスワードを毎回同じものに設定するんですね。

これが非常に危険なのです。

1つのWebサービスへのログインが成功してしまうと、他のサービスへのログインも試されてしまい、その結果個人情報を盗まれてしまいます。

攻撃者にとって非常に効率がいいことから、よく使われる手法となっているのです。

したがってユーザーは、ログインIDとパスワードをWebサービスごとに変えて簡単に不正ログインされないようにしましょう。

不正アクセス対策はSSO+多要素認証がおすすめ不正アクセス対策には、SSO(シングルサインオン)と多要素認証をおすすめします。

SSOは、IDとパスワードを一度入力するだけで複数のサービスにログインでき、利用可能になる仕組みです。

一度認証されれば他のサービスもログインした状態で利用できるので、入力の手間が省けます。

また、IDとパスワードを複雑な文字列や桁数が多いものにしても、管理は1つだけでよくなるところがメリットです。

続いて多要素認証とは、アクセス権限を得るために必要な本人確認情報を2つ以上組み合わせるものです。

パスワード以外に本人しか持たない携帯電話番号や指紋などを使って、第三者が不正ログインできないようセキュリティレベルを高めます。

SSOと多要素認証を組み合わせることで、万が一IDとパスワードが流出してもすぐに不正アクセスされる心配はありません。

ログインするにはもう一段階認証が必要だからです。

したがって、両方を取り入れてセキュリティを強化することをおすすめします。

なりすましによって情報を狙うサイバー攻撃3選

ここからは、なりすましによって情報を狙ってくるサイバー攻撃3選として、以下のとおりご紹介していきます。

- ランサムウェア

- Emotet(エモテット)

- MITM(中間車攻撃)

(1)ランサムウェア

ランサムウェアとは悪意のあるソフトウェアの一種で、身代金を要求する手法のことです。ユーザーのパソコンをロックしたりファイルを暗号化したりして使えないようにしてから、それらを元に戻す代わりに身代金を要求。

個人のメールに直接添付して感染させるパターンや、攻撃者が組織のネットワークにあらかじめ侵入して攻撃を展開するパターンがあります。

ランサムウェアへの対策として、以下を徹底しましょう。

- 不審なリンクをクリックしない

- 信頼できない送信元からの添付ファイルを開かない

- 信頼できないWebサイトのファイルをダウンロードしない

(2)Emotet(エモテット)

Emotet(エモテット)は、攻撃者から送られてくる不正なメールから感染して拡大する悪意のあるソフトウェアです。基本的に、不正なメールに添付されたWordやExcelファイルに仕込まれています。

日本においては、不正メールが大量に送られるばらまき攻撃が発生し、感染が拡大しています。

Emotetのやっかいなところは、正規のメールに紛れて送付されるため、受信者が不正なメールだと気付かないこと。

実際のメールへの返信を装って「Re:」と付けられている事例もあります。

Emotetへの対策は、とにかく添付ファイルをすぐに開かないようにしましょう。

いつもやりとりしている相手だからと安心することなく、添付ファイルを送ったかどうかを毎回確認するくらい、慎重に操作するようにしてください。

(3)MITM(中間者攻撃)

MITM(中間者攻撃)とは、通信途中の二者の間に割り込み、通信内容の盗聴や改ざんを行う攻撃のことです。信頼できないインターネット回線を利用すると被害に遭うことがあります。

また、通信時の鍵管理に問題があったり、暗号鍵の検証が不十分だったりすると攻撃を受けやすくなります。

したがって、通信時の鍵管理を徹底するようにして、平文(暗号化されていない文章)による通信を避けましょう。

通信時は信頼できるDNSサーバを利用することも、サイバー攻撃対策になります。

脆弱性を狙ったサイバー攻撃3選

サイバー攻撃の中には、脆弱性(ぜいじゃくせい)を狙ったものもあります。

脆弱性とは、パソコンのOSやソフトウェアにおける、プログラムの不具合などが原因となって発生する情報セキュリティ上の欠陥のことです。

ここでは、脆弱性を狙ったサイバー攻撃3選として、以下をご紹介していきます。

- ゼロデイ攻撃

- SQLインジェクション

- クロスサイトスクリプティング

(1)ゼロデイ攻撃

ゼロデイ攻撃とは、OSやソフトウェアの脆弱性を狙って行われるサイバー攻撃のことです。脆弱性は、プログラム上のセキュリティが不十分になっている部分を指し、これを修正しないと攻撃されたときに致命傷を負います。

ただ、攻撃者が開発元より先に脆弱性を発見することもあるのです。

また、修正パッチ(ソフトに変更を加えるためのプログラム)が公表されるまでの間に攻撃を受けることも。

脆弱性が見つかったら、できる限り早急に修正パッチを実行するようにしましょう。

またエンドユーザーが利用する環境から分離されている「サンドボックス機能」を利用し、疑わしいプログラムはそこで実行するようにしてください。

そうすることで万が一不正プログラムだと発覚しても、実環境には影響が及びません。

なお、ゼロデイ攻撃について詳しくは、「ゼロデイ攻撃とは?特徴や被害の事例、脆弱性の対策について解説」をご参考ください。

(2)SQLインジェクション

SQLインジェクションとは、アプリケーションの脆弱性を攻撃するサイバー攻撃の1つです。これにより個人情報漏えい事故につながる危険性があります。

SQLとはStructured Query Languageの略で、「データベースサーバを操作する命令文」という意味です。

Webサイトなどのデータベースに、利用者からの入力情報を送信する際に利用されます。

このサイバー攻撃を防ぐには、制作者側が安全なWebサイトやアプリケーションを作ることを徹底しなければなりません。

またユーザーは、アプリケーションを常に最新バージョンを保つようにしましょう。

(3)クロスサイトスクリプティング

クロスサイトスクリプティングとは、Webサイトの脆弱性を利用してHTMLに悪質なプログラムを埋め込む攻撃のことです。攻撃者はメールなどを通じて、悪質なプログラムが埋め込まれたリンクをクリックするよう誘導します。

ユーザーが誤ってリンクをクリックすると、悪質なプログラムが実行される流れです。

これにより、保存されている個人情報の漏えいやクッキー情報の漏出、偽ページの表示などの被害を受けることになります。

このサイバー攻撃への対策で一番効果的なのは、「WAF(Web Application Firewall)」を導入することです。

WAFを導入すれば従来のファイアウォールでは防げなかった、脆弱性を狙った攻撃を防げます。

まとめ

今回は、『サイバー攻撃の種類』について解説してきました。

サイバー攻撃の種類を、目的別で以下のとおりご紹介しています。

- 不正アクセスを目的としたサイバー攻撃3選

- なりすましによって情報を狙うサイバー攻撃3選

- 脆弱性を狙ったサイバー攻撃3選

また、不正アクセス対策にはSSOと多要素認証をおすすめしています。

万が一IDとパスワードが流出しても、多要素認証がないとログインできないからです。

高度なセキュリティ対策として有効なため、ぜひ取り入れるようにしましょう。

今回お伝えした内容を参考に、サイバー攻撃への対策をしっかり講じるようにしてください。